Як Mask Network передає зашифровані повідомлення? Докладний аналіз технічного процесу

У класичних інтернет-соціальних середовищах історії чатів користувачів, зображення та приватні дані зазвичай зберігаються у відкритому вигляді або у форматах, які можуть бути розшифровані централізованими серверами. Це створює ризик доступу до приватного листування як з боку операторів платформи, так і потенційних зловмисників. Зі зростанням обізнаності про приватність у Web3 користувачі потребують способу комунікації, який збереже соціальні зв’язки та дозволить повністю контролювати власні дані.

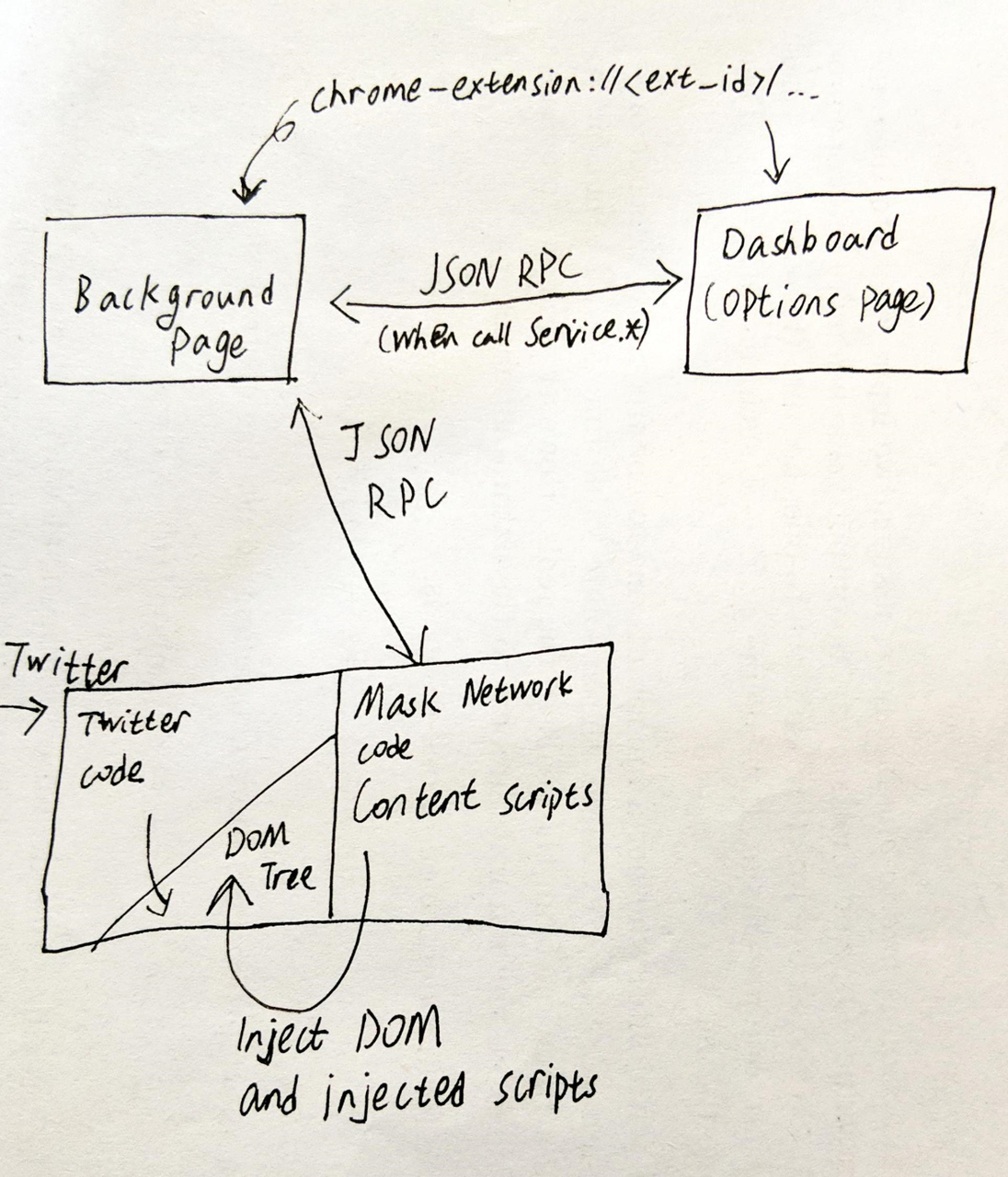

Mask Network — це захисний шар приватності у цьому середовищі. Замість зміни базового коду соціальних платформ він застосовує проміжне програмне забезпечення, яке накладає рішення з шифрування на рівні застосунку. Такий підхід перетворює соціальні платформи на «ненадійних посередників» та «сховище шифротексту», а справжнє право на розшифрування належить лише Приватному ключу користувача.

Основний робочий процес шифрованої передачі в Mask Network

Mask Network використовує сучасний гібридний протокол шифрування, що складається з чотирьох основних етапів:

-

Ініціалізація ідентифікації та генерація ключів

Після встановлення плагіна Mask і створення або імпорту Гаманця система генерує пару Відкритий ключ і Приватний ключ на основі кривої Secp256k1. Відкритий ключ автоматично синхронізується з децентралізованою ідентифікаційною мережею Mask (DID), а Приватний ключ надійно зберігається локально на пристрої користувача і ніколи не завантажується.

-

Шифрування відправника (заплутування та пакування)

Під час створення шифрованого твіта у Twitter процес відбувається так:

- Симетричне шифрування вмісту: Система генерує випадковий AES-ключ і шифрує твіт, зображення та інший вміст у шифротекст.

- Асиметричне шифрування ключа: Відправник отримує Відкритий ключ одержувача (або групи) і шифрує ним AES-ключ.

- Публікація шифротексту: Mask перетворює зашифровані пакети даних (зашифрований вміст і обгорнутий ключ) у рядок випадкових символів, автоматично вставляючи його у поле введення для публікації.

-

Соціальна платформа як посередник

Соціальна платформа (наприклад, Twitter) сприймає цей рядок як звичайний Текст статусу для розповсюдження. Без Приватного ключа сервери платформи бачать лише незрозумілий шістнадцятковий потік даних.

-

Дешифрування та відновлення у одержувача

Коли одержувач оновлює сторінку, плагін Mask автоматично сканує її вміст:

- Розпізнавання шифротексту: Плагін ідентифікує спеціальні маркери шифрування.

- Дешифрування Приватним ключем: Плагін використовує локальний Приватний ключ одержувача для розшифрування обгорнутого AES-ключа.

- Відновлення відкритого тексту: За допомогою розшифрованого AES-ключа основний вміст розшифровується і відображається у соціальному інтерфейсі користувача.

Ключові технічні компоненти: GunDB та IPFS

Щоб забезпечити децентралізацію та стійкість до цензури, Mask Network використовує технології розподіленого зберігання:

- GunDB: Децентралізована графова база даних, яка синхронізує інформацію про Відкритий ключ користувачів і деякі зашифровані індекси без централізованих серверів.

- IPFS/Arweave: Під час надсилання великих файлів або зображень Mask завантажує їх у децентралізовану мережу зберігання і публікує лише зашифрований Хеш сховища на соціальній платформі, що унеможливлює легке видалення даних.

Підсумок

Механізм шифрованої передачі повідомлень Mask Network створює «безпечну скриньку всередині прозорої скляної кімнати (Web2 соціальної платформи)». Поєднання сучасних криптографічних алгоритмів (AES, Secp256k1) та децентралізованих сховищ (IPFS) дає змогу поєднати зручність користування і безпеку. Користувачі отримують захист приватності від кінця до кінця без необхідності розбиратися у складних технічних деталях — це ключова конкурентна перевага Mask Network як шлюзу Web3.

Поширені запитання (FAQ)

Чи зберігає Mask Network мої чати?

Ні. Mask Network працює як некастодіальна система. Вміст повідомлень публікується на сторонніх соціальних платформах, а Приватний ключ для розшифрування зберігається локально на Вашому пристрої. Mask Network не має доступу до Ваших відкритих записів і не зберігає їх.

Чому моє зашифроване повідомлення виглядає як рядок випадкових символів?

Це результат шифрування. Для користувачів або операторів платформи без плагіна чи прав на розшифрування відображаються лише шифровані шістнадцяткові символи. Оригінальну інформацію можуть переглядати лише авторизовані користувачі з плагіном.

Якщо я втрачу Приватний ключ, чи зможу відновити зашифровані повідомлення?

Ні. Оскільки Mask Network використовує наскрізне шифрування і не зберігає Приватні ключі користувачів, у разі втрати Приватного ключа розшифрувати раніше опублікований вміст буде неможливо. Обов’язково зробіть резервну копію сід-фрази або Приватного ключа.

Чи потрібна оплата Газу для шифрованої передачі?

Відправлення зашифрованого Тексту та зображень не потребує сплати Газу, оскільки використовується текстовий інтерфейс соціальної платформи. Якщо ж Ви надсилаєте взаємодії з ончейн-активами — наприклад, зашифровані Подарункові монети або NFT — необхідно буде сплатити відповідні Газ-оплати мережі.

Пов’язані статті

Що таке алгоритмічна торгівля (Algorithmic Trading)? Ґрунтовний аналіз застосування у криптовалютному OTC

Що таке RFQ? Детальний аналіз механізму OTC пропозиції для криптовалюти

Які варіанти використання токена ST? Ґрунтовний огляд механізму стимулювання в екосистемі Sentio

Sentio проти The Graph: порівняння механізмів індексування в реальному часі та індексування сабграфів

Що таке механізм Provider у мережі Akash? Повний посібник із децентралізованої екосистеми GPU-провайдерів